A Intel não divulgou detalhes sobre a falha, mas entende-se que o bug está presente em todas as famílias de processadores produzidos na última década. Até o momento, sabemos que ela permite que aplicações usuais, como editores de texto e browsers, tenham acesso a conteúdos que deveriam ser protegidos nas áreas de memória do Kernel.

A falha ocorre no hardware de processadores Intel x86-x64 e, consequentemente, afeta sistemas Windows, Linux e MacOS, levando uma mudança significativa no design de seus respectivos Kernels.

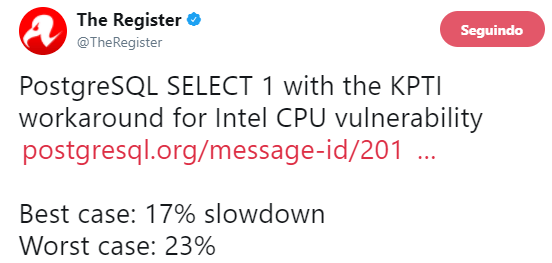

Tal correção pode levar a uma perda de performance nos chips da Intel. Como a divulgação da falha e suas correções são muito recentes, os testes ainda estão sendo executados. No entanto, estima-se que a perda pode ser entre 5% e 30%.

Post indica que a perda em suas aplicações de banco de dados pode variar entre 17% e 23%.

Os Sistemas Operacionais são um meio de troca de informação entre os programas utilizados usualmente e os processadores. Dessa forma, eles operam em dois modos conhecidos como Usuário e Kernel. Enquanto o modo Kernel permite o controle do hardware e acesso às tarefas mais restritas, o modo Usuário limita as permissões que uma aplicação pode executar. Por exemplo: sempre que um programa precisa fazer uma atividade, como escrever algo no disco, é necessário mudar seu modo de operação temporariamente (do modo Usuário para o modo Kernel). Nestes casos dizemos que o programa está fazendo uma chamada de sistema.

Especula-se que a vulnerabilidade esteja presente durante a operação de troca de modo, fazendo com que as restrições do modo Usuário não sejam reaplicadas. Isto possibilitaria um malware de explorar outras falhas de forma mais simples.

A correção para a falha de segurança em processadores Intel é separar completamente a memória do Kernel dos processos do usuário, utilizando uma feature chamada KPTI (Kernel Page Table Isolation). O KPTI move o Kernel para um endereço completamente separado, ficando totalmente invisível para um aplicativo. Diz-se que esta é uma medida brusca, mas provavelmente justificável, já que não temos mais detalhes da falha.

As implicações da correção são que ficar alterando entre dois endereços para cada chamada de sistema é algo custoso. A mudança não acontecerá instantaneamente e forçará o processador a criar um cache dos dados e recarregá-los posteriormente na memória. Isto sobrecarrega o Kernel, deixando o computador mais lento.

Espera-se que os mais impactados pela correção sejam os serviços de nuvem, por conta do nível de performance exigido e contabilizado minuciosamente em sistemas compartilhados.

Processadores AMD não são afetados.

You must be logged in to post a comment.