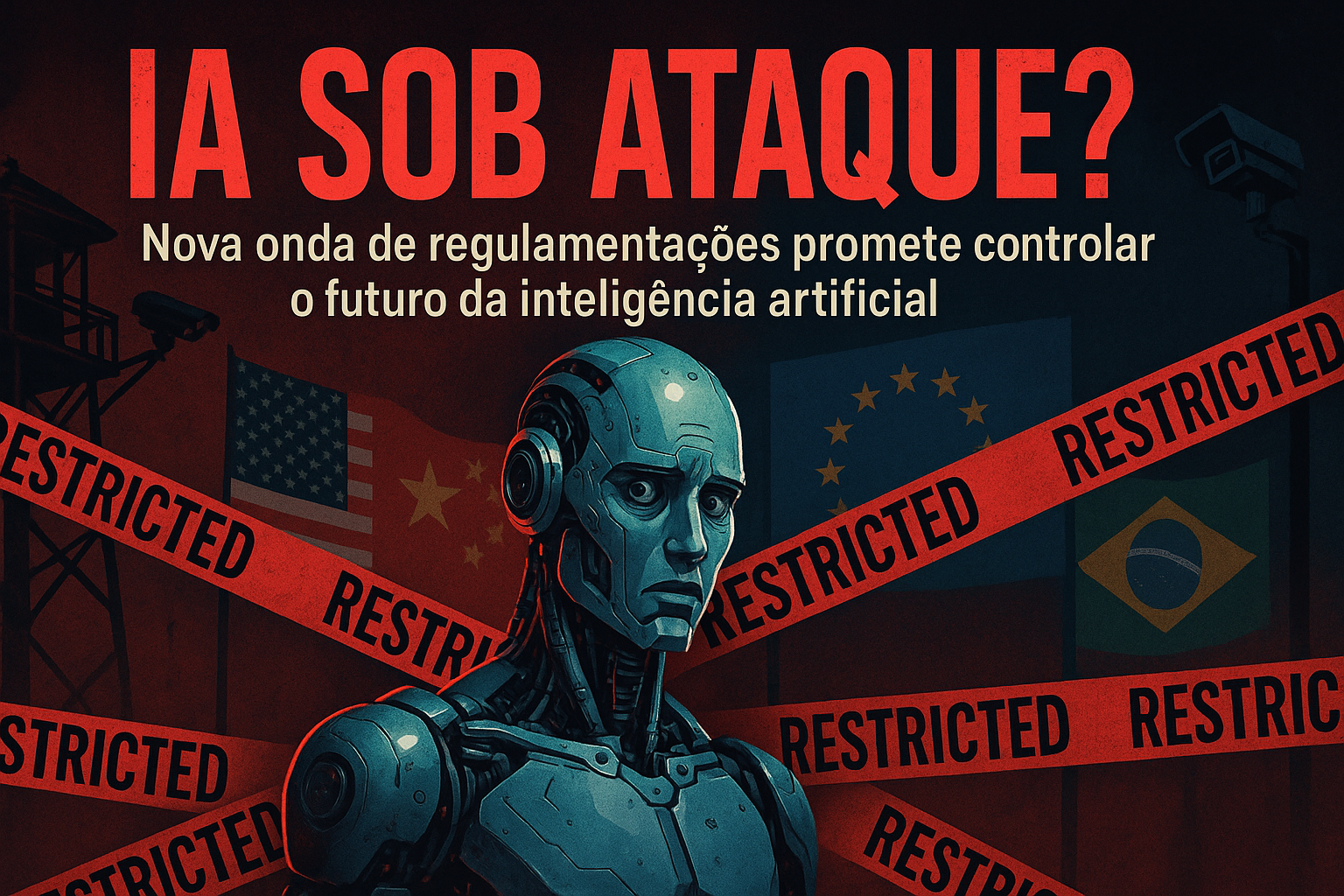

A onda de ataques dos hackers a diversos sites do Governo Brasileiro demanda uma reflexão sobre quais seriam as vulnerabilidades tanto no aspecto de segurança da informação quanto da nossa legislação.

Mesmo diante da escassa informação técnica já divulgada pelos responsáveis dos sites atacados detalhando o alcance do dano causado, ao que parece, a natureza dos ataques visava, em regra, os seguintes objetivos: A pichação virtual “website defacement”, caracterizada pela quebra da proteção de segurança dos sites para efetivar uma mudança visual da aparência do site, com a troca de imagens e registro da marca do hacker que efetuou o ataque; a invasão da rede interna das entidades, via acesso não autorizado e consequente tentativa de furto de informações sigilosas; disparo de inúmeros acessos simultâneos originados de vários computadores, denominados zumbis, situados em localidades diversas, para sobrecarregar o sistema até derrubá-lo. Tais procedimentos são também conhecido por ataques de negação de serviços do tipo DDoS – Distributed Denial of Service ou DoS – Denial of Service.

É um equívoco imaginar que estes foram os primeiros ataques disparados contra estes sites. As iniciativas de proteção e enfrentamento aos incidentes de segurança da informação são medidas estratégicas de defesa imprescindíveis para qualquer entidade que se viu envolvida nestes atos. Porém, os recentes ataques, mesmo sendo considerados por alguns experts como sendo de limitado potencial danoso, evidenciaram novamente que os sites governamentais, ao contrário do que ocorre no setor bancário, ainda prescindem de investimentos de segurança da informação, para reduzir a vulnerabilidade, sobretudo quanto aos ataques de negação de serviços.

O combate a estes incidentes deverá ocorrer com o somatório da investigação de perícia forense para identificação dos indícios que poderão conduzir a identificação de autoria, que, caso seja alcançada, redundará em possíveis medidas judiciais a serem adotadas contra os hackers.

No meu ponto de vista, o maior desafio a ser enfrentado será a identificação de autoria. Embora seja uma tarefa difícil, mas não devemos considerar como impossível. É certo que em se tratando de ataques com o uso de diversos computadores, o exame deverá realizado pelos registros eletrônicos.

Estes poderão desvendar a origem geográfica dos ataques, que inclusive poderá ter sido simulada pelo uso de alguns recursos tecnológicos, além das mensagens publicadas sobre os ataques nas contas dos hackers no Twitter.

Embora este serviço não tenha sede no Brasil, o que o torna, a princípio, inalcançável por uma ordem judicial brasileira para fornecimento de dados cadastrais dos seus usuários, pode ser que venha a cooperar com as autoridades investigadoras brasileiras, conforme está previsto em seu termo de serviço. Certamente a investigação ora comandada pela Policia Federal e por alguns órgãos militares deverá contar com a colaboração de outros países.

Se a investigação identificar que um hacker seja domiciliado no exterior, teremos poucas chances de punição pela lei brasileira, pois inexiste tratados de extradição para estes crimes. Entretanto, se o mesmo for domiciliado no Brasil as chances de punição serão maiores.

Uma vez identificada a autoria quais seriam as punições cabíveis contra os hackers?

A análise do fato nos remete a avaliação que algumas condutas ainda prescindem de definição como crime pela legislação brasileira, enquanto que outras já poderão ser punidas.

As condutas que ainda não se tornaram crime na legislação brasileira estão previstas no PL 84/99, tramitando há 12 anos no Congresso Nacional. Não há estimativa de prazo para sanção deste projeto de lei devido a impasses políticos, sobretudo de manifestações de alguns grupos que defendem que o PL ainda não estaria maduro para ser votado, ou mesmo que o correto seria aguardar a tramitação do Projeto de Lei denominado Marco Civil da Internet ,que sequer ainda foi remetido para o Congresso Nacional.

As condutas ilícitas previstas no PL 84/99 que poderiam punir os hackers seriam: acesso não autorizado a sistema informatizado; obtenção, transferência ou fornecimento não autorizado de dado ou informação; divulgação ou utilização indevida de informações e dados pessoais; inserção ou difusão de código malicioso; Interrupção ou perturbação de serviço informático; falsificação de dados eletrônicos públicos ou particulares; estelionato eletrônico; dano a dado eletrônico alheio e atentado contra serviços de utilidade pública.

Entretanto, outras condutas já poderiam ser imputadas contra os infratores, com base no artigo 265 do Código Penal, que pune aquele que atentar contra a segurança ou serviço de utilidade pública. O crime prevê pena de reclusão de 1 a 5 anos e multa.

Se desta invasão tiver ocasionado danos a infraestrutura do site ou da rede interna dos sistemas, poderá incidir o crime de dano previsto no artigo 163 do Código Penal, cuja punição será de 1 a 6 meses e multa. Se constatada a vulnerabilidade da reputação das instituições envolvidas no ataque, poderá ainda ocorrer a incidência de reparação de danos materiais e morais.

Caso estas invasões tenham possibilitado o acesso dos hackers a dados sigilosos, este resultado poderá concorrer para que estes venham a obter vantagens ilícitas a partir destas informações. Nestes casos poderão estar sujeitos a diversas penalidades, tais como: divulgação de segredo, preceituado no artigo 153 do Código Penal, cuja pena é de detenção de um a seis meses, ou multa; extorsão, artigo 158, pena de reclusão de quatro a dez anos e multa; estelionato, artigo 171, com reclusão de um a cinco anos e multa.

As lições que se depreendem desta onda de ataques cibernéticos, é que os sites governamentais estão mais vulneráveis que os bancos para enfrentar estes incidentes e demandam maior investimento em segurança da informação. A identificação de autoria pode ser difícil, mas não é impossível. A aplicação da lei brasileira só será possível se os hackers identificados tiverem domicílios no Brasil. A legislação brasileira pode punir algumas condutas que poderão acontecer em decorrência do resultado dos ataques e não o ato propriamente dito.

Mesmo que admitamos que os hackers tenham atacados os sites governamentais com objetivo de expor as vulnerabilidades dos sistemas de proteção de dados e não para furtar dados sigilosos, ou danos de maiores, é inegável que estes concorreram, ainda que de forma imotivada, para pautar a necessidade do Congresso Nacional de desatar o nó político que se criou nos últimos tempos para finalizar a tramitação do projeto de lei de crimes cibernéticos.

É certo que o Poder Legislativo Brasileiro tem uma tradição de acelerar os trâmites dos Projetos de Lei a partir de alguns escândalos midiáticos, mas a meu ver, nada justifica mais uma vez, o retardamento da tramitação do Projeto de Lei de Crimes Cibernéticos, em detrimento da aprovação do Marco Civil da Internet cuja remessa ao Congresso sequer ainda ocorreu.

Não discuto a inegável importância do Marco Civil cujo debate está focado na necessária proteção de dados do cidadão brasileiro, mas se analisarmos o regimento interno do Congresso Nacional, concluiremos que a versão atual do Projeto de Lei de Crimes Cibernéticos, teve recentemente sua redação alterada para a supressão de alguns artigos devido a um acordo político e adequação da linguagem tecnológica.

Entretanto, é importante frisar que não será possível nova modificação do texto do PL 84/99 para inserção de novas condutas ilícitas ou alteração da dosimetria das penas já preceituadas.

A insegurança jurídica que o cidadão brasileiro convive com as fraudes eletrônicas demanda que a tramitação do PL 84/99 prossiga após a realização nova audiência pública designada para o mês de julho, para votação em Plenário no mês de agosto e posterior sanção presencial.

Até quando os estratosféricos prejuízos de 900 milhões de reais, originado pelas fraudes eletrônicas divulgados pela FEBRABAN e as humilhações destes atentados e pichações virtuais não serão suficientes para que possamos ter uma lei que possa punir estes ilícitos?

2 comentários

O Congresso Nacional não tem capacidade técnica de propor um “Projeto de Lei de Crimes Cibernéticos”.

Boa parte dos deputados não tem competência nem para administrar um carrinho de cachorro quente! Estão lá de fantoche, fazendo número, e enchendo o bolso com o dinheiro dos cofres públicos.

As propostas para tentativa de controle das questões “cibernéticas” tem se mostrado verdadeiras aberrações politiqueiras, sem embasamento técnico blá blá blá