Olá amigos.

Olá amigos.

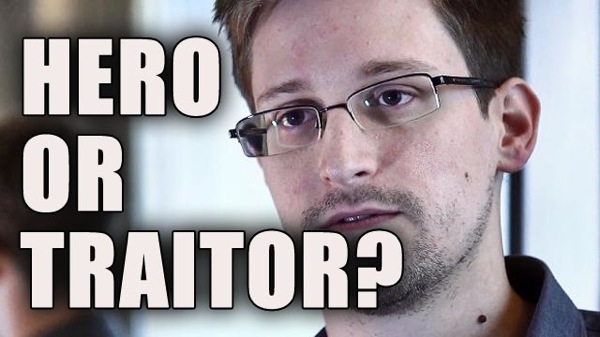

Após um longo inverno, retornamos aos nossos artigos. Resolvi escrever sobre os acontecimentos envolvendo a Agência de Segurança Nacional norte-americana (N.S.A.) e o ex-funcionário da C.I.A. (Central Intelligence Agency), Edward Snowden, os efeitos que a atitude deste ex-agente podem trazer para a vida, não só para quem está envolvido com Tecnologia.

Para alguns delator, até traidor, para outros o causador de uma “abertura de olhos” por parte da comunidade mundial, Snowden trouxe à tona o que especialistas de segurança da informação já sabiam. Ou pelo menos deveriam saber: não existe privacidade ou segurança das informações que circulam na internet !

Durante as turmas que ministrei de Administração de Redes de Computadores, Linux ou ainda de Introdução à Informática, sempre citei este tipo de constatação, apesar dos olhares e comentários duvidos e até espantados dos alunos. Um professor e amigo me disse uma frase pragmática: “uma vez na rede, já era!”. Este tipo de informação pode dar um nó nas nossas cabeças e nos fazer pensar em tornar-mos “hermitões” ou voltar aos tempos das cavernas para que nossas vidas não fossem devassadas por quem quer que seja, sejamos nós cidadãos de bem ou não. É importante notar inicialmente que o ‘caminho’ foi traçado para que chegassemos a este ponto. Por mais que cidadãos de mais idade estejam longe de serem aficcionados tem tecnologia, a grande maioria utiliza, pelo menos, um telefone celular. Muitos tem acesso a internet. Muitos realizam operações bancárias, enviam emails, tem perfil em mais de uma rede social, compartilha fotos, permite que seus smartphones envie para a “nuvem” do seu provedor ou sistema operacional do smartphone sua localização através de gps. E pior: muitos nem sabem ! Isto então significa que não só o “networking” é responsável pela divulgação de seu perfil profissional. É sabido que muitos selecionadores pesquisam o perfil do candidato ou do futuro funcionário nas redes sociais, sob o pretexto de obter um “perfil social” deste. Smart cards, cartões de crédito, cadastros realizados em websites de compras e até mesmo o cadastro que possivelmente realiza em concursos públicos podem ser utilizados e até vendidos. Aliás, os mais atentos sabem que dados da receita federal contendo a vida financeira de milhões brasileiros foi informada nos telejornais mais vistos no “horário nobre”. Pessoalmente, tive a oportunidade de presenciar ambulantes, vendendo cds contendo informações deste tipo na saída do metrô do Rio de Janeiro, mais precisamente no centro da cidade.

Portanto, trazendo  exclusivamente para o campo profissional, torna-se uma “obrigação moral” alertar os gestores da empresa onde trabalha sobre estes riscos. É muito mais fácil do que se possa imaginar acontecer uma vazão de dados cruciais, que podem trazer grandes prejuízos; arrisco-me a dizer que a espionagem industrial e/ou corporativa é mais comum do que se noticia e que isso acontece todos os dias. Portanto meus amigos, fiquem atentos e façam suas reflexões e análises. Chegamos a um ponto sem volta e devemos nos adaptar a tal. Compartilho com vocês um gráfico que demonstra tentativas de ataque cibernético pelo mundo, com dados atualizados constantemente.

exclusivamente para o campo profissional, torna-se uma “obrigação moral” alertar os gestores da empresa onde trabalha sobre estes riscos. É muito mais fácil do que se possa imaginar acontecer uma vazão de dados cruciais, que podem trazer grandes prejuízos; arrisco-me a dizer que a espionagem industrial e/ou corporativa é mais comum do que se noticia e que isso acontece todos os dias. Portanto meus amigos, fiquem atentos e façam suas reflexões e análises. Chegamos a um ponto sem volta e devemos nos adaptar a tal. Compartilho com vocês um gráfico que demonstra tentativas de ataque cibernético pelo mundo, com dados atualizados constantemente.

http://www.digitalattackmap.com/

Tenho certeza que ficarão surpresos. Compartilho também um filme que considero muito interessante e que certamente será motivo de reflexões. O filme trata de bancos poderosos, que realizam operações ilegais e ordenando assassinatos para conseguir seus objetivos. Trata-se de “The International” ou “Trama Internacional”. ( http://pt.wikipedia.org/wiki/The_International )

Até a próxima.

2 comentários

Gostei Marcelo, foi uma boa reflexão sobre a situação. Para mim foi bastante esclarecedor. Valeu!!!

Ola Gil,

Muito obrigado pela seu retorno. Muito importante para mim.

Obrigado

Marcelo